Сброс ПИН-кода, когда вы не выполнили вход в Windows

PIN-код — это набор чисел или сочетание букв и цифр, которые вы выбираете сами. Использование PIN-кода — это быстрый и безопасный способ входа на устройство с Windows 11. Ваш PIN-код надежно хранится на устройстве. Если вы не вошли в систему на устройстве и хотите сбросить ПИН-код, сделайте следующее.

Найдите область под текстовым полем ПИН-кода.

Если отображается параметр Я не помню свой ПИН-код, выберите его и следуйте инструкциям по сбросу ПИН-кода. Если на устройстве используется несколько учетных записей, выберите учетную запись для сброса.

Если вы не видите параметр Я не помню свой ПИН-код, выберите Варианты входа и нажмите Ввод пароля.

После входа выберите Пуск > Параметры > Учетные записи > Варианты входа > ПИН-код (Windows Hello) > Я не помню свой ПИН-код и следуйте инструкциям.

Примечание. ПИН-код, который вы используете для доступа к устройству, отличается от пароля вашей учетной записи Майкрософт. Если вам нужно сбросить пароль учетной записи Microsoft, перейдите на account.microsoft.com, выберите Войти и следуйте инструкциям. Затем выберите раздел Безопасность. В разделе Безопасность пароля выберите Изменить мой пароль и введите новый пароль. Если вам кажется, что неавторизованный пользователь получил доступ к вашей учетной записи, см. разделы Восстановление учетной записи Майкрософт и Сведения для защиты и коды проверки.

Найдите область под текстовым полем ПИН-кода.

Если отображается параметр Я не помню свой ПИН-код, выберите его и следуйте инструкциям по сбросу ПИН-кода. Если на устройстве используется несколько учетных записей, выберите учетную запись для сброса.

Если вы не видите параметр Я не помню свой ПИН-код, выберите Варианты входа и нажмите Ввод пароля.

После входа выберите Пуск > Параметры > Учетные записи > Варианты входа > ПИН-код для Windows Hello > Я не помню свой ПИН-код и следуйте инструкциям.

Изменение ПИН-кода после входа на устройство

ПИН-код — это набор чисел или сочетание букв и цифр, которые вы выбираете сами. Использование ПИН-кода — это быстрый и безопасный способ входа на устройство с Windows. Ваш PIN-код надежно хранится на устройстве.

Чтобы сбросить PIN-код после входа в систему:

Убедитесь, что вы подключены к Интернету, чтобы изменения синхронизировались с вашей учетной записью Майкрософт.

Выберите ПИН-код для Windows Hello > Изменить ПИН-код и следуйте инструкциям. Вы должны знать и ввести старый ПИН-код, чтобы изменить его на новый.

Примечание: Если вы забыли ПИН-код и вошли в компьютер с помощью пароля, отпечатка пальца, ключа безопасности или другим способом, вы также можете нажать Я не помню свой ПИН-код и следовать указаниям, чтобы подтвердить свою учетную запись и выбрать новую.

PIN-код, который вы используете для доступа к устройству, отличается от пароля вашей учетной записи Microsoft. Если вам нужно сбросить пароль учетной записи Майкрософт, см. статью Изменение пароля учетной записи Майкрософт.

Статьи по теме

ПИН-код — это набор чисел или сочетание букв и цифр, которые вы выбираете сами. Использование ПИН-кода — это быстрый и безопасный способ входа на устройство с Windows. Ваш PIN-код надежно хранится на устройстве.

Чтобы сбросить PIN-код после входа в систему:

Убедитесь, что вы подключены к Интернету, чтобы изменения синхронизировались с вашей учетной записью Майкрософт.

Выберите ПИН-код для Windows Hello > Изменить и следуйте инструкциям. Вы должны знать и ввести старый ПИН-код, чтобы изменить его на новый.

Примечание: Если вы забыли ПИН-код и вошли в компьютер с помощью пароля, отпечатка пальца, ключа безопасности или другим способом, вы также можете нажать Я не помню свой ПИН-код и следовать указаниям, чтобы подтвердить свою учетную запись и выбрать новую.

PIN-код, который вы используете для доступа к устройству, отличается от пароля вашей учетной записи Microsoft. Если вам нужно сбросить пароль учетной записи Майкрософт, см. статью Изменение пароля учетной записи Майкрософт.

Вход в учетную запись Майкрософт с помощью Windows Hello или ключа безопасности

Если вам надоело вспоминать или сбрасывать пароль, попробуйте использовать Windows Hello или ключ безопасности, совместимый с платформой FIDO 2, для входа в свою учетную запись Майкрософт. Для этого вам понадобится только устройство с Windows 11 и браузер Microsoft Edge. (Эта функция пока недоступна для консолей Xbox и телефонов.)

Что такое Windows Hello?

Windows Hello — это персонализированный способ входа с помощью функции распознавания лица, отпечатка пальца или ПИН-кода. Windows Hello можно использовать для входа на устройство с экрана блокировки и для входа в учетную запись в Интернете.

Что такое ключ безопасности?

Ключ безопасности — это физическое устройство, которое можно использовать вместо имени пользователя и пароля для входа в систему. Это может быть USB-ключ, который можно хранить в связке ключей, или NFC-устройство, например смартфон или карточка доступа. Он используется в дополнение к отпечатку пальца или ПИН-коду, поэтому даже если кто-либо получит ваш ключ безопасности, он не сможет войти в систему без вашего ПИН-кода или отпечатка пальца.

Ключи безопасности обычно можно приобрести в розничных магазинах, где продаются периферийные устройства для компьютеров.

Как выполнить вход с помощью Windows Hello

Выполните описанные ниже действия, чтобы настроить Windows Hello, а затем войдите в свою учетную запись Майкрософт в браузере Microsoft Edge.

Нажмите Пуск > Параметры > Учетные записи > Варианты входа.

В разделе Варианты входа выберите элемент Windows Hello, который нужно добавить.

Чтобы добавить Windows Hello в качестве способа входа для своей учетной записи Майкрософт:

Откройте страницу учетной записи Майкрософт и выполните вход обычным способом.

Выберите Безопасность > Расширенные параметры безопасности.

Нажмите Добавьте новый способ входа или проверки.

Выберите Используйте компьютер с Windows.

Следуйте инструкциям по настройке Windows Hello в качестве способа входа в систему.

Как выполнить вход с помощью ключа безопасности

Существуют различные типы ключей безопасности, например USB-ключ, который подключается к устройству, или NFC-ключ, которым нужно коснуться NFC-сканера. Обязательно ознакомьтесь с типом своего ключа безопасности, прочитав прилагающееся к нему руководство от производителя.

Откройте страницу учетной записи Майкрософт и выполните вход обычным способом.

Выберите Безопасность > Расширенные параметры безопасности.

Нажмите Добавьте новый способ входа или проверки.

Определите тип ключа (USB или NFC) и нажмите Далее.

Запустится процесс настройки, в ходе которого нужно будет вставить ключ или коснуться им устройства.

Создайте ПИН-код (или введите существующий ПИН-код, если вы его уже создали).

Выполните следующее действие, коснувшись кнопки или золотого диска на своем ключе (или прочтите руководство, чтобы узнать, какое действие требуется).

Присвойте ключу безопасности имя, чтобы его можно было отличить от других ключей.

Выйдите из своей учетной записи и откройте Microsoft Edge, выберите Использовать Windows Hello или ключ безопасности, затем вставьте ключ или коснитесь им устройства, чтобы выполнить вход.

Примечание: Производитель ключа безопасности может предоставить программное обеспечение, которое позволяет управлять ключом, например менять ПИН-код или создавать отпечаток пальца.

Управление ключами

Выполните описанные ниже действия, чтобы удалить ключи, настроенные для вашей учетной записи.

Откройте страницу учетной записи Майкрософт и выполните вход обычным способом.

Выберите Безопасность > Расширенные параметры безопасности. Управляйте ключами безопасности в разделе Способы подтверждения вашей личности.

Если вам надоело вспоминать или сбрасывать пароль, попробуйте использовать Windows Hello или ключ безопасности, совместимый с платформой FIDO 2, для входа в свою учетную запись Майкрософт. Для этого вам понадобится только устройство с Windows 10 версии 1809 или выше и браузер Microsoft Edge. (Эта функция пока недоступна для консолей Xbox и телефонов.)

Что такое Windows Hello?

Windows Hello — это персонализированный способ входа с помощью функции распознавания лица, отпечатка пальца или ПИН-кода. Windows Hello можно использовать для входа на устройство с экрана блокировки и для входа в учетную запись в Интернете.

Что такое ключ безопасности?

Ключ безопасности — это физическое устройство, которое можно использовать вместо имени пользователя и пароля для входа в систему. Это может быть USB-ключ, который можно хранить в связке ключей, или NFC-устройство, например смартфон или карточка доступа. Он используется в дополнение к отпечатку пальца или ПИН-коду, поэтому даже если кто-либо получит ваш ключ безопасности, он не сможет войти в систему без вашего ПИН-кода или отпечатка пальца.

Ключи безопасности обычно можно приобрести в розничных магазинах, где продаются периферийные устройства для компьютеров.

Как выполнить вход с помощью Windows Hello

Выполните описанные ниже действия, чтобы настроить Windows Hello, а затем войдите в свою учетную запись Майкрософт в браузере Microsoft Edge.

Перейдите в раздел Учетные записи > Варианты входа.

В разделе Управление входом в устройство выберите пункт Windows Hello, чтобы добавить его.

Чтобы добавить Windows Hello в качестве способа входа для своей учетной записи Майкрософт:

Откройте страницу учетной записи Майкрософт и выполните вход обычным способом.

Выберите Безопасность > Расширенные параметры безопасности

Нажмите Добавьте новый способ входа или проверки

Выберите Используйте компьютер с Windows

Следуйте инструкциям в диалоговых окнах, чтобы настроить Windows Hello как способ входа в систему.

Как выполнить вход с помощью ключа безопасности

Существуют различные типы ключей безопасности, например USB-ключ, который подключается к устройству, или NFC-ключ, которым нужно коснуться NFC-сканера. Обязательно ознакомьтесь с типом своего ключа безопасности, прочитав прилагающееся к нему руководство от производителя.

Откройте страницу учетной записи Майкрософт и выполните вход обычным способом.

Выберите Безопасность > Расширенные параметры безопасности

Нажмите Добавьте новый способ входа или проверки

Определите тип ключа (USB или NFC) и нажмите Далее.

Запустится процесс настройки, в ходе которого нужно будет вставить ключ или коснуться им устройства.

Создайте ПИН-код (или введите существующий ПИН-код, если вы его уже создали).

Выполните следующее действие, коснувшись кнопки или золотого диска на своем ключе (или прочтите руководство, чтобы узнать, какое действие требуется).

Присвойте ключу безопасности имя, чтобы его можно было отличить от других ключей.

Выйдите из своей учетной записи и откройте Microsoft Edge, выберите Использовать Windows Hello или ключ безопасности, затем вставьте ключ или коснитесь им устройства, чтобы выполнить вход.

Примечание: Производитель ключа безопасности может предоставить программное обеспечение, которое позволяет управлять ключом, например менять ПИН-код или создавать отпечаток пальца.

Управление ключами

Выполните описанные ниже действия, чтобы удалить ключи, настроенные для вашей учетной записи.

Откройте страницу учетной записи Майкрософт и выполните вход обычным способом.

Выберите Безопасность > Расширенные параметры безопасности, затем в разделе Windows Hello и ключи безопасности нажмите Управление способами входа.

Отключение запроса ключа безопасности windows hello

В попытке угнаться за MacOS разработчики из Microsoft оснастили windows 10 рядом функций, хорошо знакомым пользователям MacBook и iMac. Одной из них стала методика защиты данных пользователя и самого устройства. Эта служба носит название windows hello и позволяет многое.

Что такое windows hello

Данная функция тесно связана с учетной записью пользователя. Идентифицирует его по различным признакам. Только он может выполнить вход в систему. Для этого необходимо предоставить личные данные.

По своему желанию пользователь может настроить тот способ распознавания, который поддерживает его система. Данные, которые он предоставляет, отправляются в Майрософ в зашифрованном виде. Казалось бы, все продумано. Но не редки случаи, когда у владельцев аккаунтов возникают проблемы с доступом. В этой статье будет дан ответ на вопрос – как отключить windows hello и удалить все данные, связанные с этой службой.

Это может потребоваться в моменты, когда продуманный на первый взгляд компонент системы начинает доставлять неудобства. К примеру, сложный и надежный пароль стал забываться. Владелец ПК не может получить к нему доступ, потому что сканер отпечатка пальцев работает некорректно. Наконец, ему может просто надоесть каждый раз вставлять в USB разъем ключ безопасности.

К счастью, методы, описанные ниже, достаточно просты. Применить их на практике может ПК-пользователь любого уровня. Начинающим, правда, предложенные варианты покажутся неочевидными.

windows hello в windows 10 как отключить запрос пин-кода для доступа к учетной записи

Те, кто используют для защиты от вирусов встроенное в систему средство, будут видеть предложение его создать не только во время инсталляции системы. Предложение настроить вход в аккаунт по оригинальному шифру будет поступать и от антивируса. В результате даже те, кому защищенный доступ к аккаунту не нужен совсем. Как же это все отключить?

После этого доступ к компьютеру будет предоставляться в обычном режиме. То есть, без участия windows hello и всех, входящих в эту службу методик безопасности.

Служба windows hello в Windows 10. Отключение запроса ключа безопасности и других методов входа.

Операционная система, именуемая в народе «Десяткой», предлагает множество способов идентификации личности. Чтобы она не требовала никаких данных при входе, необходимо сделать следующее:

Теперь можно возвращаться в раздел «Варианты входа», и удалить данные лица, отпечатка пальцев, пароля, и графического пароля. Для этого поочередно входить в каждый раздел, и там нажимать удалить. Исключение составляет лишь опция «Ключ безопасности». Для ее деактивации понадобится выполнить следующие действия.

После этого все компоненты данной службы будут полностью отключены. Пользователь сможет беспрепятственно входить в систему. Теперь важно, чтобы пользователь не попытался снова ограничить себе доступ к учетной записи.

Сброс PIN-кода

Применяется к:

Windows Hello для бизнеса предоставляет пользователям возможность сбросить забытые ПИН-коды с помощью ссылки «Я забыл ПИН-код» на странице параметры sign-in в Параметры или сверху экрана блокировки. Для сброса ПИН-кода пользователю необходимо проверить подлинность и завершить многофакторную проверку подлинности.

Существует две формы сброса ПИН-кода, которые называются разрушительными и не разрушительными. Деструктивный сброс ПИН-кода является по умолчанию и не требует конфигурации. Во время деструктивного сброса ПИН-кода существующие пин-коды и основные учетные данные пользователя, включая все ключи или сертификаты, добавленные в контейнер Windows Hello, будут удалены из клиента, а также будут добавлены новый логотип и ПИН-код. Для неразрушительного сброса ПИН-кода необходимо развернуть службу сброса ПИН-кода Майкрософт и клиентскую политику, чтобы включить функцию восстановления ПИН-кода. Во время неразрушительного сброса ПИН-кода Windows Hello контейнера и ключей пользователя, но пин-код пользователя, который он использует для авторизации использования ключей, изменен.

С помощью сброса ПИН-кода

Требования

Деструктивный и неразрушимый сброс ПИН-кода использует те же точки входа для инициационного сброса ПИН-кода. Если пользователь забыл ПИН-код, но имеет альтернативный метод логона, он может перейти к параметрам вход в Параметры и инициировать сброс ПИН-кода из параметров PIN-кода. Если у них нет альтернативного способа входа на свое устройство, сброс ПИН-кода также можно инициировать сверху экрана блокировки в поставщике учетных данных ПИН-кода.

Для гибридных подключенных устройств Azure AD пользователи должны иметь корпоративную сеть подключения к контроллерам домена для завершения деструктивного сброса ПИН-кода. Если AD FS используется для доверия к сертификатам или только для локального развертывания, пользователи также должны иметь корпоративную сеть подключения к службам федерации для сброса ПИН-кода.

Сброс PIN-кода на странице «Параметры»

Сброс PIN-кода на экране блокировки

Для устройств, присоединив Azure AD:

Для гибридных устройств Azure AD:

Доверие ключей к гибридным устройствам Azure AD не поддерживает деструктивный сброс ПИН-кода сверху экрана блокировки. Это связано с задержкой синхронизации между предоставлением пользователем Windows Hello учетных данных для бизнеса и возможностью использовать их для входа. Для этой модели развертывания необходимо развернуть неразрушительное сброс ПИН-кода для сбросить ПИН-код выше блокировки для работы.

Вы можете обнаружить, что сброс ПИН-кода из параметров работает только после входа, и что функция сброса ПИН-кода «экран блокировки» не будет работать, если у вас есть какие-либо совпадающие ограничения сброса пароля SSPR с экрана блокировки. Дополнительные сведения см. в Azure Active Directory сброшении пароля самообслуживки на экране Windows регистрации — General.

Сброс ПИН-кода без деструктивного действия

Требования:

Когда в клиенте включена неразрушимая перезагрузка ПИН-кода, 256-битный ключ AES создается локально и добавляется в Windows Hello и клавиши пользователя в качестве прозатора сброса ПИН-кода. Этот протектор сброса ПИН-кода шифруется с помощью общедоступных ключей, полученных из службы сброса ПИН-кода Майкрософт, а затем хранится на клиенте для более позднего использования во время сброса ПИН-кода. После того как пользователь инициирует сброс ПИН-кода, завершает проверку подлинности в Azure и завершает многофакторную проверку подлинности, зашифрованный защитник сброса ПИН-кода отправляется в службу сброса ПИН-кода Майкрософт, расшифровываются и возвращаются клиенту. Расшифровка протектора сброса ПИН-кода используется для изменения ПИН-кода, используемой для авторизации Windows Hello для бизнеса, после чего он очищается из памяти.

С помощью групповой политики, Microsoft Intune или совместимого MDM можно настроить Windows устройства для безопасного использования службы сброса ПИН-кода Майкрософт, которая позволяет пользователям сбросить забытый ПИН-код с помощью параметров или над экраном блокировки, не требуя повторной регистрации.

Служба сброса ПИН-кода Майкрософт работает только с выпуск Enterprise для Windows 10 версии 1709-1809. Функция работает с выпуск Enterprise и Pro с Windows 10, версией 1903 и более новыми. Служба сброса ПИН-кода Microsoft в настоящее время недоступна в Azure Government.

Подключение службы сброса PIN-кода корпорации Майкрософт к клиенту Intune

Прежде чем удаленно сбросить ПИН-коды, необходимо на борту службы сброса ПИН-кода Майкрософт Azure Active Directory клиента и настроить управляемые устройства.

Подключение Azure Active Directory службой сброса ПИН-кода

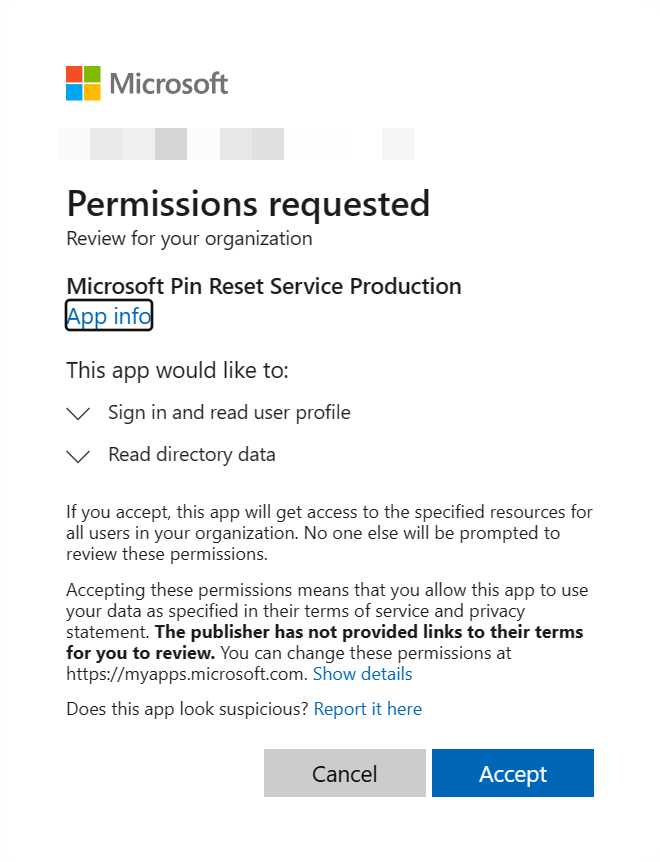

Перейдите на веб-сайт Microsoft PIN-код reset Service Productionи войдите с помощью учетной записи глобального администратора, используемой для управления Azure Active Directory клиентом.

После входа в систему выберите Accept, чтобы дать согласие службе сброса ПИН-кода для доступа к вашей учетной записи.

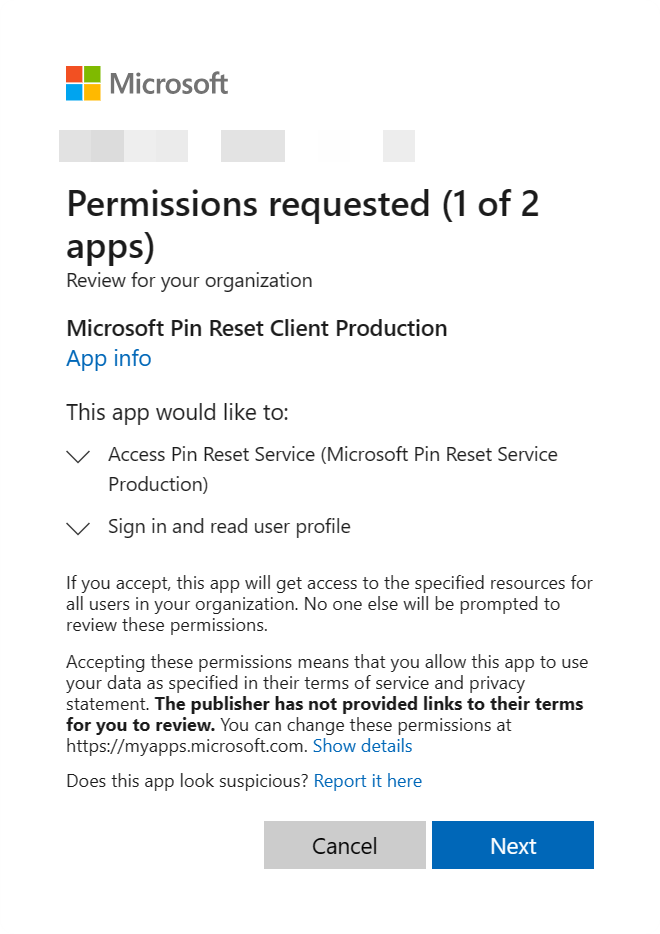

Перейдите на веб-сайт Microsoft PIN-код сбросаклиентской продукции и войдите с помощью учетной записи глобального администратора, используемой для управления Azure Active Directory клиентом.

После входа в систему выберите Accept, чтобы дать согласие клиенту сброса ПИН-кода для доступа к вашей учетной записи.

После того как вы приняли службу сброса ПИН-кода и клиентские запросы, вы приземлите страницу, на которую будет заявляется: «У вас нет разрешения на просмотр этого каталога или страницы». Такое поведение ожидается. Убедитесь, что для клиента перечислены два приложения сброса ПИН-кода.

На портале Azureубедитесь, что служба сброса ПИН-кода Майкрософт и клиент сброса ПИН-кода Майкрософт интегрированы из Enterprise приложений. Фильтр до состояния приложения «Включено», и в клиенте будут показываться как Microsoft Pin Reset Service Production, так и Microsoft Pin Reset Client Production.

Настройка Windows устройств для использования сброса ПИН-кода с помощью групповой политики

Можно настроить Windows службу сброса ПИН-кода Майкрософт с помощью части конфигурации компьютера объекта групповой политики.

Создайте профиль конфигурации устройства сброса ПИН-кода с помощью Microsoft Intune

Вы также можете настроить восстановление ПИН-кода с помощью профилей конфигурации.

Назначение профиля конфигурации устройства сброса ПИН-кода с помощью Microsoft Intune

Подтверждение того, что политика восстановления ПИН-кода выполняется на клиенте

Конфигурацию сброса ПИН-кода для пользователя можно просмотреть с помощью dsregcmd/status из командной строки. Это состояние можно найти в разделе состояние пользователя в качестве элемента строки CanReset. Если CanReset сообщается как DestructiveOnly, то включен только деструктивный сброс ПИН-кода. Если CanReset сообщает о destructiveAndNonDestructive, то включена неразрушимая перезагрузка ПИН-кода.

Пример вывода состояния пользователя для деструктивного сброса ПИН-кода

Пример вывода состояния пользователя для неразрушительного сброса ПИН-кода

Настройка разрешенных URL-адресов веб-регистрации для сторонних поставщиков удостоверений на устройствах, вступив в Azure AD

Применяется к:

Политика ConfigureWebSignInAllowedUrls позволяет указать список доменов, в которые разрешено перемещаться во время потоков сброса ПИН-кода на присоединитых устройствах Azure AD. Если у вас федерарная среда и проверка подлинности обрабатывается с помощью AD FS или стороннее поставщика удостоверений, эта политика должна быть заданной для обеспечения использования страниц проверки подлинности от этого поставщика удостоверений во время сброса ПИН-кода Azure AD.

Настройка политики с помощью intune

Вход в центр администрирования Endpoint Manager с помощью учетной записи глобального администратора.

Щелкните Устройства. Щелкните профили конфигурации. Нажмите кнопку Создать профиль.

Для платформы выберите Windows 10 и более поздний, а для типа профилей выберите Шаблоны. В списке загруженных шаблонов выберите Настраиваемый и нажмите кнопку Создать.

В типе веб-введите поле Имя в разрешенных URL-адресах и необязательно указать описание конфигурации. Нажмите кнопку Далее.

На странице Параметры конфигурации щелкните Добавить, чтобы добавить настраиваемый параметр OMA-URI. Предоставление следующих сведений для настраиваемой настройки

Нажмите кнопку Сохранить, чтобы сохранить настраиваемую конфигурацию.

На странице Назначения используйте разделы «Включенные группы» и «Исключенные группы», чтобы определить группы пользователей или устройств, которые должны получать эту политику. После завершения настройки группы нажмите кнопку Далее.

На странице Правила применимости нажмите кнопку Далее.

Просмотрите конфигурацию, показанную на странице Обзор + создание, чтобы убедиться, что она является точной. Щелкните создать, чтобы сохранить профиль и применить его к настроенным группам.