Online сервисы по перебору паролей

Существует много причин использования таких сервисов, чаще всего или элементарная забывчивость или хакинг.

В свое время мне понадобилось перебрать пару хешей, поискал в интернете и на форумах, нашел кучу сервисов для этого, которыми хочу поделится.

Мгновенная расшифровка

Последний — это сайт программы переборщика паролей PasswordsPro, достаточно большая база, легкое использование.

НЕ мгновенная расшифровка

Платные сервисы

Очень хороший сервис, большие базы, после регистрации поиск производится по всем имеющимся. Так же существует и платная услуга перебора, оплата с помощью смс.

По моему личному мнению это самый лучший и заслуживает особого внимания.

Помимо того, что он ищет по базе пароли (мгновенная расшифровка), не найденные он добавляет в специальную очередь паролей. Бруттер, установленный на сервере двигается по той очереди с верху вниз.

(Всего 12 таблиц. CharSet=a-z,0-9 длины паролей:1-8 символов. Вероятность попадания: 97.80%. Максимальное время поиска пароля для одного хеша: 12 минут)

Если хотите, чтобы пароль перебирался как можно скорее, то можно указать цену за него. Очередь сортируется по цене. Баланс можно пополнить, написав администрации и переведя деньги, например по средствам WebMoney.

Но есть одна интересная особенность. Помимо основного бруттера в переборе могут участвовать все пользователи сервиса, для этого есть специальная страница, где выведены все хеши, отсортированные по цене. Если же бруттер не смог подобрать пароль, а у одного из пользователей это получилось, то сумма за найденный пароль переходит этому пользователю.

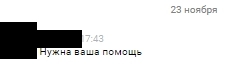

[Guide] Мастера редстоуна. Кодеры и декодеры

Кодер

Представим, что нам надо передать букву Б на дисплей.

Поскольку всего в русском алфавите 33 буквы, нам нужно 33 шины данных то есть 33 редстоун линии.

НО МЫ ТАК ДЕЛАТЬ НЕ БУДЕМ.

Т.к. эти символы (буквы) можно передавать по 5 редстоун линий.

Мы будем кодировать символы так

А = 00000

Б = 00001

В = 00010

И т.д.

Чтобы закодировать 5 линий редстоуна нам понадобится кодер.

Выглядит он так.

Передатчик. Программируется факелами. Там где должна быть двоичная единица ставим повторитель

Редстоун линии. С них будет выходить сигнал на декодер.

Блокировщик. Блокирует преждевременный отправку сигнала.

С ОБРАТНОЙ СТОРОНЫ ВИСЯТ ФАКЕЛЫ!

Буква Б=00001

Значит у нас должна гореть последняя линия редстоуна.

Таким образом мы закодировали букву Б с помощью кодера.

Декодеры расшифровывают полученную информацию с кодеров.

То есть если мы передавали символ Б то по нашим пяти линиям, то декодер примет сигналы с этих пяти линий

и расшифрует символ Б.

Преимущества кодеров и декодеров.

Если у нас есть клавиатура и на ней 33 символа, нам нужно передавать символы на дисплей,

нам нужно провести 33 линии. Но такой метод не удобен.

Кодер кодирует наши символы и передает их всего по 5 линиям редстоуна, а декодер раскодировает их.

Если вам интересны такие уроки по редстоуну пишите в комментариях. Если что- то не понятно так же пишите в комментариях.

С вами был владимир Владимирович.

SHA256

Криптографические хэш-функции-это математические операции, выполняемые с цифровыми данными; сравнивая вычисленный «хэш» (результат выполнения алгоритма) с известным и ожидаемым хэш-значением, человек может определить целостность данных. Например, вычисление хэша загруженного файла и сравнение результата с ранее опубликованным результатом хэша может показать, была ли загрузка изменена или подделана. Ключевым аспектом криптографических хэш-функций является их сопротивление столкновению: никто не должен быть в состоянии найти два разных входных значения, которые приводят к одному и тому же хэш-выходу.

SHA-2 включает значительные изменения от своего предшественника, SHA-1. SHA-2 семья состоит из шести хэш-функции с дайджест (хэш-значений), которые находятся 224, 256, 384 или 512 бит: алгоритм SHA-224, SHA-256, SHA-384, алгоритм SHA-512, алгоритм SHA-512/224, алгоритм SHA-512/256.

SHA-256 и SHA-512 являются новыми хэш-функциями, вычисленными с 32-разрядными и 64-разрядными словами соответственно. Они используют различные количества сдвига и аддитивные константы, но их структуры в остальном практически идентичны, отличаясь только количеством раундов. SHA-224 и SHA-384 являются просто усеченными версиями первых двух, вычисленными с различными начальными значениями. SHA-512/224 и SHA-512/256 также являются усеченными версиями SHA-512, но начальные значения генерируются с использованием метода, описанного в федеральных стандартах обработки информации (FIPS) PUB 180-4. SHA-2 было опубликовано в 2001 Национальным Институтом стандартов и технологии (NIST) Федеральный стандарт США (FIPS). Семейство алгоритмов SHA-2 запатентовано в патенте США 6829355. Соединенные Штаты выпустили патент под безвозмездной лицензией.

В настоящее время лучшим публичные нападки сломать прообраз сопротивление по 52 из 64 раундов SHA-256 или 57 из 80 раундов алгоритма SHA-512, и столкновения сопротивление по 46 из 64 раундов алгоритма SHA-256.

Расшифровка sha256 онлайн — декордер хешей (decoder online)

Нередко бывает нужно узнать пароль, имея на руках только хеш. Для перебора вариантов можно использовать свой компьютер, но гораздо быстрее воспользоваться уже существующей базой данных. Даже в общедоступных базах содержатся десятки миллионов пар hash — пароль, и поиск по ним через облачный сервис занимает считаные секунды.

В мире существует несколько зеттабайт цифровых данных, но далеко не вся эта информация уникальна: повторы разбросаны по миллиардам носителей и серверов. Независимо от типа данных, для работы с ними требуется решать одни и те же принципиальные задачи. Это снижение избыточности за счет частичного устранения повторов (дедупликация), проверка целостности, инкрементное создание резервных копий и авторизация пользователей. Конечно, последний аспект интересует нас больше всего, однако все эти технические приемы базируются на общих методах обработки данных с использованием хеширования. Существуют облачные сервисы, которые позволяют использовать эту процедуру быстрее — с хорошо известными целями.

На первый взгляд кажется странным, что в разных задачах применяется общая процедура вычисления и сравнения контрольных сумм или хешей — битовых последовательностей фиксированной длины. Однако этот метод действительно универсален. Контрольные суммы служат своеобразными цифровыми отпечатками файлов, ключей и других данных, называемых в криптографии messages — сообщения. Hashes (или дайджесты, от англ. digest) позволяют сравнивать их между собой, быстро обнаруживать любые изменения и обезопасить проверку доступа. Например, с помощью хешей можно проверять соответствие введенных паролей, не передавая их в открытом виде.

Математически этот процесс выполняется одним из алгоритмов хеширования — итерационного преобразования блоков данных, на которые разбивается исходное сообщение. На входе может быть что угодно — от короткого пароля до огромной базы данных. Все блоки циклично дописываются нулями или урезаются до заданной длины до тех пор, пока не будет получен дайджест фиксированного размера.

Обычно хеши записываются в шестнадцатеричном виде. Так их гораздо удобнее сравнивать на вид, а запись получается в четыре раза короче двоичной. Самые короткие хеши получаются при использовании Adler-32, CRC32 и других алгоритмов с длиной дайджеста 32 бита. Самые длинные — у SHA-512. Кроме них, существует с десяток других популярных hash-функций, и большинство из них способно рассчитывать дайджесты промежуточной длины: 160, 224, 256 и 384 бита. Попытки создать функцию с увеличенной длиной хеша продолжаются, поскольку чем длиннее дайджест, тем больше разных вариантов может сгенерировать hash-функция.

Предельный объем исходных данных, который может обработать hash-функция, определяется формой их представления в алгоритме. Обычно они записываются как целое 64-битное число, поэтому типичный лимит составляет 264 бит минус единица, или два эксабайта. Такое ограничение пока не имеет практической значимости даже для очень крупных дата-центров.

Дешифратор sha256

Уникальность хеша — одно из его ключевых свойств, определяющее криптостойкость системы шифрования. Дело в том, что число вариантов возможных паролей теоретически бесконечно, а вот число hash всегда конечное, хоть и очень большое. Дайджесты любой хеш-функции будут уникальны лишь до определенной степени. Степени двойки, если быть точным. К примеру, алгоритм CRC32 дает множество всего из 232 вариантов, и в нем трудно избежать повторений. Большинство других функций использует дайджесты длиной 128 или 160 бит, что резко увеличивает число уникальных хешей — до 2’28 и 2160 соответственно.

Совпадение хешей от разных исходных данных (в том числе паролей) называют коллизией. Она может быть случайной (встречается на больших объемах данных) или псевдослучайной — используемой в целях атаки. На эффекте коллизии основан взлом разных криптографических систем — в частности, протоколов авторизации. Все они сначала считают hash от введенного пароля или ключа, а затем передают этот дайджест для сравнения, часто примешивая к нему на каком-то этапе порцию псевдослучайных данных, или используют дополнительные алгоритмы шифрования для усиления защиты. Сами пароли нигде не сохраняются: передаются и сравниваются только их дайджесты. Здесь важно то, что после хеширования абсолютно любых паролей одной и той же функцией на выходе всегда получится дайджест одинакового и заранее известного размера.

Псевдореверс

Провести обратное преобразование и получить пароль непосредственно из хеша невозможно в принципе, даже если очистить его от соли, поскольку хеширование — это однонаправленная функция. Глядя на полученный дайджест, нельзя понять ни объем исходных данных, ни их тип. Однако можно решить сходную задачу: сгенерировать пароль с таким же hash. Из-за эффекта коллизии задача упрощается: возможно, ты никогда не узнаешь настоящий пароль, но найдешь совершенно другой, дающий после хеширования по этому же алгоритму требуемый дайджест.

Методы оптимизации расчетов появляются буквально каждый год. Ими занимаются команды HashClash, Distributed Rainbow Table Generator и других международных проектов криптографических вычислений. В результате на каждое короткое сочетание печатных символов или вариант из списка типичных паролей hashes уже вычислены. Их можно быстро сравнить с перехваченным, пока не найдется полное совпадение.

Раньше на это требовались недели или месяцы процессорного времени, которые в последние годы удалось сократить до нескольких часов благодаря многоядерным процессорам и перебору в программах с поддержкой CUDA и OpenCL. Админы нагружают расчетами таблиц серверы во время простоя, а кто-то арендует виртуальный кластер в Amazon ЕС2.

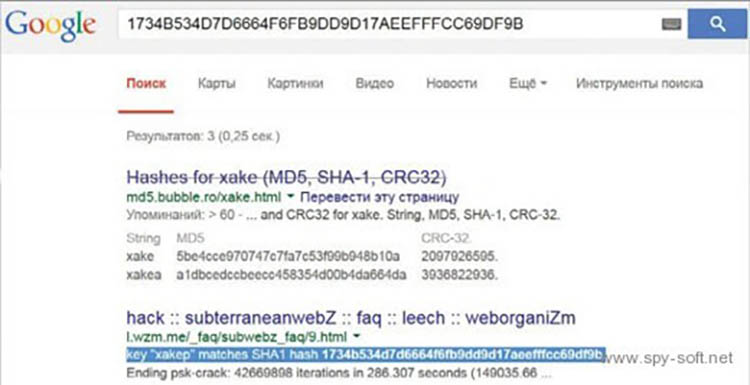

Поиск хеша гуглом

Далеко не все сервисы готовы предоставить услугу поиска паролей по хешам бесплатно. Где-то требуется регистрация и крутится тонна рекламы, а на многих сайтах можно встретить и объявления об услуге платного взлома. Часть из них действительно использует мощные кластеры и загружает их, ставя присланные хеши в очередь заданий, но есть и обычные пройдохи. Они выполняют бесплатный поиск за деньги, пользуясь неосведомленностью потенциальных клиентов.

Вместо того чтобы рекламировать здесь честные сервисы, предлагается использовать другой подход — находить пары hash — пароль в популярных поисковых системах. Их роботы-пауки ежедневно прочесывают веб и собирают новые данные, среди которых есть и свежие записи из радужных таблиц.

Поэтому для начала просто напишите хеш в поисковой строке Google. Если ему соответствует какой-то словарный пароль, то он (как правило) отобразится среди результатов поисковой выдачи уже на первой странице. Единичные hashes можно погуглить вручную, а большие списки будет удобнее обработать с помощью скрипта BozoCrack.

Декодирование хешей sha256 — как расшифровать (декодировать) хеш sha256 онлайн

Для дешифровки хешей sha256 используются различные сервисы.

Популярные алгоритмы хеширования работают настолько быстро, что к настоящему моменту удалось составить пары hash — пароль почти для всех возможных вариантов функций с коротким дайджестом. Параллельно у функций с длиной hash от 128 бит находят недостатки в самом алгоритме или его конкретных реализациях, что сильно упрощает взлом.

В девяностых годах крайне популярным стал алгоритм MD5, написанный Рональдом Ривестом. Он стал широко применяться при авторизации пользователей на сайтах и при подключении к серверам клиентских приложений. Однако его дальнейшее изучение показало, что алгоритм недостаточно надежен. В частности, он уязвим к атакам по типу псевдослучайной коллизии. Иными словами, возможно преднамеренное создание другой последовательности данных, хеш которой будет в точности соответствовать известному.

Поскольку дайджесты сообщений широко применяются в криптографии, на практике использование алгоритма MD5 сегодня приводит к серьезным проблемам. Например, с помощью такой атаки можно подделать цифровой сертификат х.509. В том числе возможна подделка сертификата SSL, позволяющая злоумышленнику выдавать свой фейк за доверенный корневой сертификат (СА). Более того, в большинстве наборов доверенных сертификатов легко найти те, которые по-прежнему используют алгоритм MD5 для подписи. Поэтому существует уязвимость всей инфраструктуры открытых ключей (PKI) для таких атак.

Изнурительную атаку перебором устраивать придется только в случае действительно сложных ключей (состоящих из большого набора случайных символов) и для хеш-функций с дайджестами большой длины (от 160 бит), у которых пока не нашли серьезных недостатков. Огромная масса коротких и словарных паролей сегодня вскрывается за пару секунд с помощью онлайн-сервисов.

Расшифровка хеша онлайн — сервисы

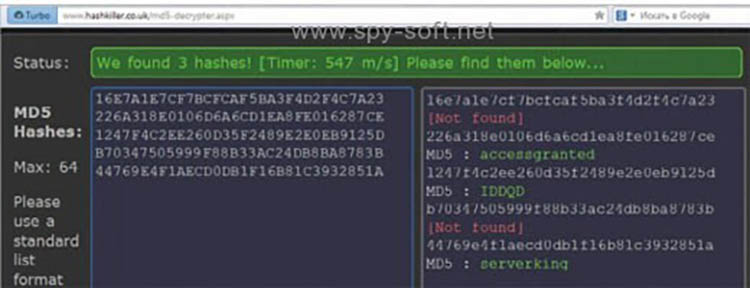

HashKiller

Hash Killer не дружит с кириллицей, но знает кириллические ключи.

«Убийца хешей» нашел три пароля из пяти за пол секунды.

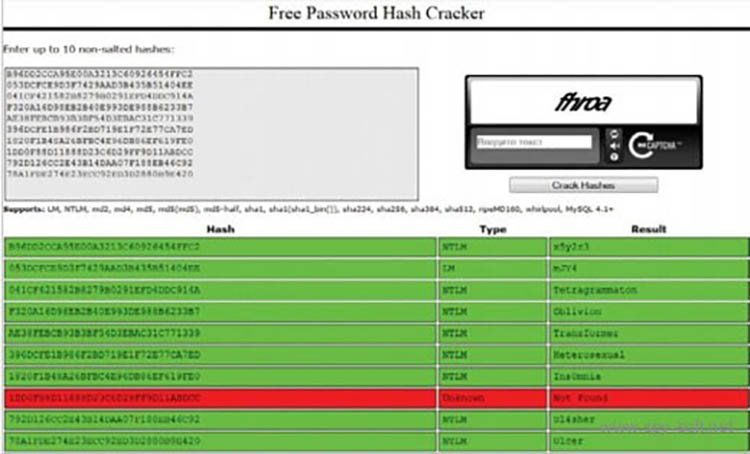

Крэк-станция

Поддерживает работу с хешами практически всех реально используемых типов. LM, NTLM, MySQL 4.1+, MD2/4/5 + MD5-half, SHA-160/224/256/384/512, ripeMD160 и Whirlpool. За один раз можно загрузить для анализа до десяти хешей. Поиск проводится по индексированной базе. Для MD5 ее объем составляет 15 миллионов пар (около 190 Гб) и еще примерно по 1,5 миллиона для каждой другой хеш-функции.

По уверениям создателей в базу включены из Англоязычной версии Википедии и большинство популярных паролей, собранных из общедоступных списков. Среди них есть и хитрые варианты со сменой регистра, литспиком, повтором символов, зеркалированием и прочими трюками. Однако случайные пароли даже из пяти символов становятся проблемой — в моем тесте половина из них не была найдена даже по LM-hash.

CloudCracker

Бесплатный сервис мгновенного поиска паролей по hash MD5 и SHA-1. Тип дайджеста определяется автоматически по его длине.

Пока CloudCracker находит соответствия только hashes некоторых английских слов и распространенных ключей, вроде admin123. Даже короткие пароли из случайных наборов символов типа D358 он не восстанавливает по дайджесту MD5.

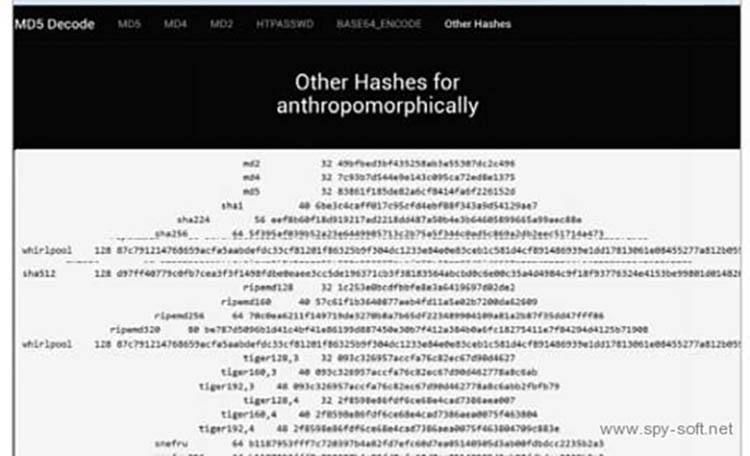

MD5Decode

Сервис MD5Decode содержит базу ключей, для которых известны значения MD5. Он также показывает все остальные хеши, соответствующие найденному паролю: MD2, MD4, SHA (160-512), RIPEMD (128-320), Whirlpool-128, Tiger (128-192 в 3-4 прохода), Snefru-256, GOST, Adler-32, CRC32, CRC32b, FNV (132/164), JOAAT 8, HAVAL (128-256 в 3-5 проходов).

Если число проходов не указано, то функция вычисляет хеш в один проход. Собственного поиска на сайте пока нет, но пароль или его hash можно написать прямо в адресной строке браузера, добавив его после адреса сайта и префикса /encrypt/.

MD5Decrypt

Проект с говорящим названием MD5Decrypt тоже позволяет найти соответствие только между паролем и его хешем MD5. Зато у него есть собственная база из 10 миллионов пар и автоматический поиск по 23 базам дружественных сайтов. Также на сайте имеется hash-калькулятор для расчета дайджестов от введенного сообщения по алгоритмам MD4, MD5 и SHA-1.

MD5Decrypt находит составные словарные пароли, но хеши на анализ принимает только по одному.

MD5Lab

Еще один сайт, MD5Lab получил хостинг у CloudFare в Сан-Франциско. Искать по нему пока неудобно, хотя база растет довольно быстро. Просто возьмите на заметку.

Строго говоря, к hash-функциям в криптографии предъявляются более высокие требования, чем к контрольным суммам на основе циклического кода. Однако эти понятия на практике часто используют как синонимы.

Универсальный подход дехешера sha256

Среди десятка hash-функций наиболее популярны MD5 и SHA-1, но точно такой же подход применим и к другим алгоритмам. К примеру, файл реестра SAM в ОС семейства Windows по умолчанию хранит два дайджеста каждого пароля: LM-хеш (устаревший тип на основе алгоритма DES) и NT-хеш (создается путем преобразования юникодной записи пароля по алгоритму MD4). Длина обоих хешей одинакова (128 бит), но стойкость LM значительно ниже из-за множества упрощений алгоритма.

Постепенно оба типа хешей вытесняются более надежными вариантами авторизации, но многие эту старую схему используют в исходном виде до сих пор. Скопировав файл SAM и расшифровав его системным ключом из файла SYSTEM, атакующий получает список локальных учетных записей и сохраненных для них контрольных значений — хешей.

Далее взломщик может найти последовательность символов, которая соответствует хешу администратора. Так он получит полный доступ к ОС и оставит в ней меньше следов, чем при грубом взломе с помощью банального сброса ключа. Напоминаю, что из-за эффекта коллизии подходящий пароль не обязательно будет таким же, как у реального владельца компьютера, но для Windows разницы между ними не будет вовсе. Как пела группа Bad Religion, «Cause to you I’m just a number and a clever screen name».

Аналогичная проблема существует и в других системах авторизации. Например, в протоколах WPA/WPA2, широко используемых при создании защищенного подключения по Wi-Fi. При соединении между беспроводным устройством и точкой доступа происходит стандартный обмен начальными данными, включающими в себя handshake. Во время «рукопожатия» пароль в открытом виде не передается, но в эфир отправляется ключ, основанный на хеш-функции. Нужные пакеты можно перехватить, переключив с помощью модифицированного драйвера адаптер Wi-Fi в режим мониторинга. Более того, в ряде случаев можно не ждать момента следующего подключения, а инициализировать эту процедуру принудительно, отправив широковещательный запрос deauth всем подключенным клиентам. Уже в следующую секунду они попытаются восстановить связь и начнут серию «рукопожатий».

Сохранив файл или файлы с хендшейком, можно выделить из них hash пароля и либо узнать сам пароль, либо найти какой-то другой, который точка доступа примет точно так же. Многие онлайн-сервисы предлагают провести анализ не только чистого хеша, но и файла с записанным хендшейком. Обычно требуется указать файл рсар и SSID выбранной точки доступа, так как ее идентификатор используется при формировании ключа PSK.

Декодер хэша

Дубликаты не найдены

Ну, если прямых инклюдов нет, это не значит, что нет кода, который бы к этим файлам обращался 🙂 Код где-нибудь еще, и не обязательно содержит строку с именем файла, она, скорее всего, как-то «вычисляется».

Спасибо! в первые секунды сканирования увидел ссылку, при нажатии на которую исполняется function.chmod

Может код обфусцирован (например Zend-ом) а не закодирован?

Отслеживай в логах запросы на эти файлы. Это похоже на зашифрованные куски кода которые собираются на клиенте с разных серверов и, собранные вместе, запускают вирусню типа криптолокера. Раз они вознкли на твоём сервере, скорее всего, у тебя где-то дырка.

в первую очередь ищи скрипты содержащие функции gzdeflate base64_decode и eval

поищи файлы в своей структуре которые обращаются к этим двум для начала

чисто. файлы созданы месяц назад.

файл с названием video.txt

Чет лень щас вникать, копирни себе на всякий случай и снеси оба файла к ебеням. Права доступа к каталогам-файлам проверь, админку перенеси и переименуй) Да дохуя еще чего можно сдеать)

привинтивные меры принял, права передал nginx’у, рутовый доступ к серваку только у меня, все админские логины-пароли поменял, учетки администраторов, модераторов и ньюсмэйкеров пока отключил.

файл с названием styles.txt

ты пароль от админки поменяй

Привет, а что за сайт? Новый фрилансер не нужен? Вижу с проблемой разобрался))

привет. с проблемой не разобрался. манул выдал кучу инклюдов и строк с eval. скорее всего от услуг фрилансеров откажусь в корне. проще переплатить и заключить договор с аутсорс-фирмой, чем потом лопатить весь код.

не ожидал я такой подставы.

И желаю удачи тебе с этим делом разобраться!

Не просите фрилансера оценить работу фрилансера

История короткая, но прекрасная. И опять заказчик вознаграждён ненужными расходами за глупость.

Предыстория: месяц назад написал человек, якобы по рекомендации (для меня новость, ибо из-за загруженности на основной работе рекламу я себе сознательно не делал). Времени свободного было мало, но посылать человека не хотелось.

Обсудили задачу. Вместо создания необходима была загрузка готового html на хостинг (понятия не имею, откуда у него html, но даже если он просто срезал с чужого сайта, то это, собственно, не моё дело). Сам заказчик ничего не понимает. Сам выбери хостинг, сам зарегь аккаунт, сам купи домен (тут пришлось его наставлять, ибо паспортные данные и etc), сам загрузи, сам настрой, чтобы всё было по красоте.

Регистрировался на reg.ru, чтоб далеко не ходить, залил всё, добавил и настроил пару php-скриптов, пару js’ок, создал счётчик на его почту, зарегал чат, коды пикселей он отправил сам. Сделал всё за один вечер, предоплата уже была на карте. Вместо постоплаты получаю тотальный игнор. Долблю личку клиента и в итоге добиваюсь того, что он говорит, что хотел удостовериться в правильном выполнении работы, но сам ничего не понимает, поэтому попросил ДРУГОГО фрилансера оценить мою работу. Судя по словам клиента, вердикт фрилансера таков:

Вторую часть оплаты заказчик мне решил не переводить, ну и ладно. Я не самого высокого пошиба специалист, так что если какой-то гуру говорит, что моя работа говно, то бросаться на него и отрицать я не буду. Да и ситуация затянутых разборок не стоила.

Оказалось, что у клиента не приходят заказы. Пустил трафик, видит по вебвизору, что люди форму заполняют, а заказов на почте нет. Только через чат нормально заказы принимает, форма никак.

В ходе уже чуть более душевного разговора человек поведал, что фрилансер накидал ему ценник в два раза больше моего, мол с нуля работать было бы дешевле, а тут говно за другими разгребать. Получил новые доступы, залез на хостинг, а там все те же файлы, но под другими именами, плюс немного откровенного мусора в виде дублирующихся файлов и почти аналогичный код. Отличие кода только в мелких ошибках, которые и у меня бывают при каждой работе (банальные опечатки в командах и синтаксисе, разные мелкие затупы), только я всё проверяю и исправляю ошибки, а тут человек, видать, решил не тестить и слился. У меня, благо, сохранились исходники на локалке, так что просто перезалил и почистил лишнее, получил с клиента свой долг и ещё десятую часть сверху (его инициатива). На прощание сказал, что обиды не держу, но больше мы с ним работать не будем.

Мораль в том, что не нужно просить одного наёмного специалиста оценивать работу другому, потому что тот запросто может раскритиковать первого и предложить свои несомненно лучшие услуги. По факту даже если бы в этой истории ничего не отвалилось, то заказчик просто бы получил ту же работу за большие деньги.